Sessiz Tehlike: Her Beş Yaşlı Alan Adından Biri Kötü Niyetli, Riskli veya Güvensiz

Kötü niyetli hareketsiz etki alanlarının sayısı artıyor ve araştırmacıların uyardığı gibi, stratejik olarak eskimiş etki alanlarının kabaca %22,3'ü bir tür tehlike oluşturuyor.

Bu, SolarWinds tehdit aktörlerinin kötü niyetli faaliyetleri başlamadan yıllar önce kayıtlı alan adlarına güvendiği ortaya çıktığında analistleri şaşırtan bir gerçekti.

Buna dayanarak, stratejik olarak eskimiş etki alanlarını saldırı başlatma ve kötü niyetli faaliyetleri destekleme şansı elde etmeden önce tespit etme çabaları hız kazandı.

Palo Alto Networks Unit42'den bir rapor, Eylül 2021 boyunca her gün on binlerce alana baktıktan sonra araştırmacılarının bulgularını ortaya koyuyor.

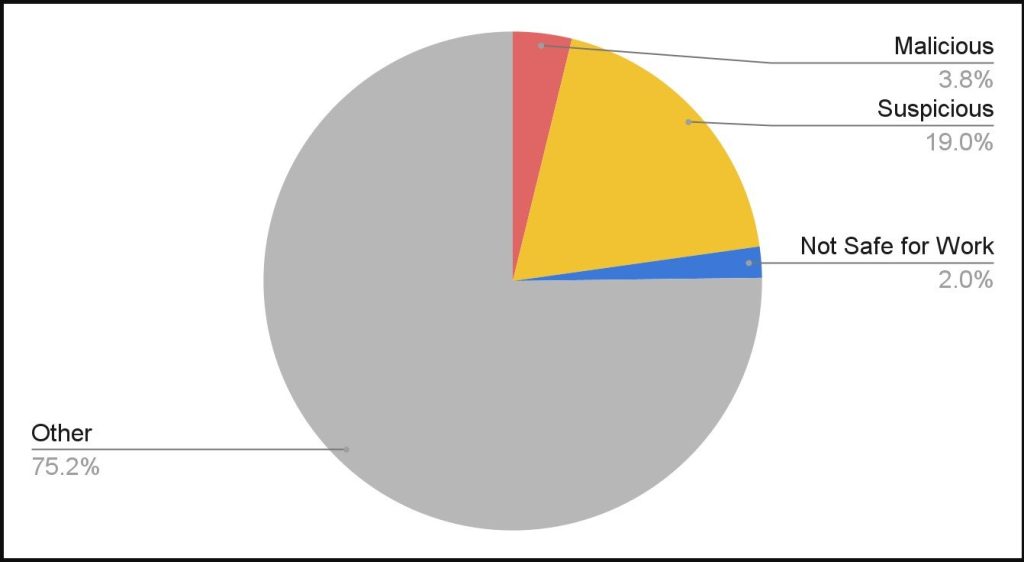

Yaklaşık %3,8'inin doğrudan kötü niyetli, %19'unun şüpheli ve %2'sinin çalışma ortamları için güvenli olmadığı sonucuna vardılar.

Neden bir alan adının yaşlanmasına izin vermelisiniz?

Tehdit aktörlerinin kullanmasından çok önce bir alan adı kaydettirmenin ardındaki amaç, güvenlik algılama sistemlerinin kötü niyetli kampanyaların başarısını baltalamasını önleyecek "temiz bir kayıt" oluşturmaktır.

Tipik olarak, yeni kaydedilen alan adlarının (NRD'ler) kötü niyetli olma olasılığı daha yüksektir , bu nedenle güvenlik çözümleri onları şüpheli olarak değerlendirir ve işaretleme şansı daha yüksektir.

Ancak Unit42, raporunda stratejik olarak eskimiş etki alanlarının kötü niyetli olma olasılığının NRD'lerden üç kat daha fazla olduğunu açıklıyor.

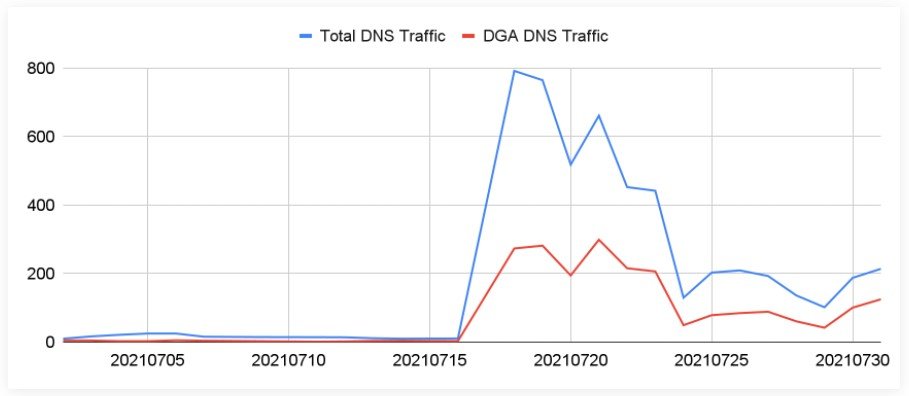

Bazı durumlarda, DNS trafiği aniden 165 kat artarak bir saldırının başladığını gösterene kadar bu alan adları iki yıl boyunca hareketsiz kaldı.

"Yılan yumurtası" belirtileri

Kötü niyetli bir etki alanının bariz bir işareti, trafiğindeki ani artıştır. Alanlarını kaydeden ve hizmetleri aylar veya yıllar sonra başlatan meşru hizmetler, kademeli trafik artışı sergiler.

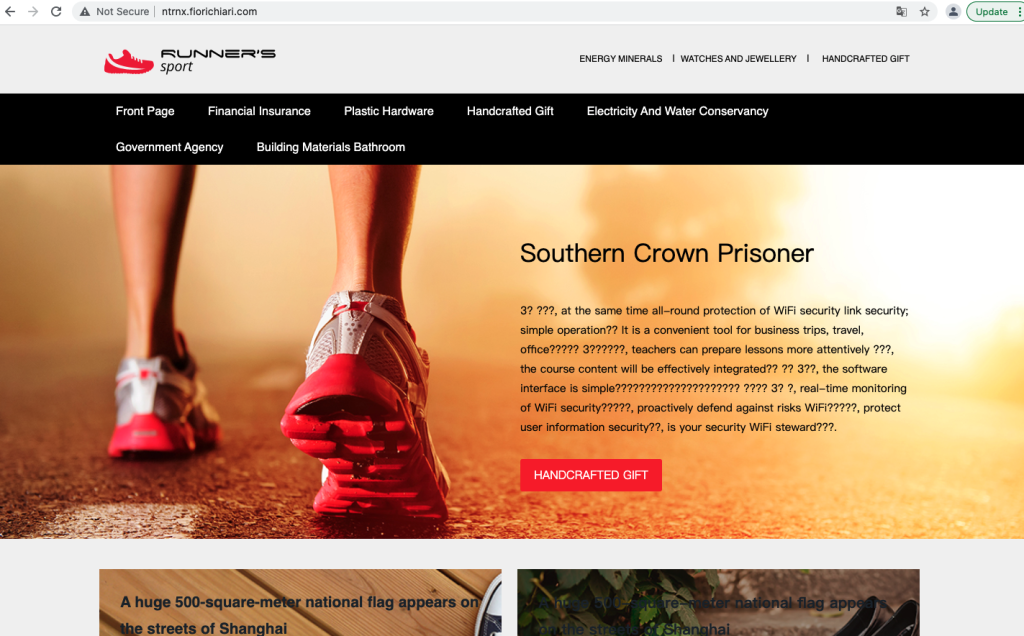

Meşru kullanıma yönelik olmayan alanlar genellikle eksik, klonlanmış veya genel olarak şüpheli içeriğe sahiptir. Beklendiği gibi, WHOIS kayıt bilgileri de eksik.

Kötü amaçlı kampanyalarda kullanılması amaçlanan, kasıtlı olarak yaşlandırılmış bir etki alanının bir başka açık işareti, DGA alt etki alanı oluşturmadır.

DGA (etki alanı oluşturma algoritması), yeni C2 iletişim noktaları olarak hizmet etmek için benzersiz alan adları ve IP adresleri oluşturmaya yönelik yerleşik bir yöntemdir . Amaç, tespit ve engelleme listelerinden kaçınmaktır.

Palo Alto'nun dedektörleri, yalnızca DGA öğesine bakarak her gün iki şüpheli alan belirledi ve etkinleştirildiği gün yüz binlerce alt alan oluşturdu.

Gerçek örnekler

Unit42 tarafından Eylül ayında yakalanan dikkate değer bir vaka, 2019'da kayıtlı iki C2 alan adını kullanan ve Temmuz 2021'de uyanan bir Pegasus casusluk kampanyasıydı.

DGA alan adları, bu kampanyada hayati bir rol oynadı ve normal DNS trafik hacimlerinden 56 kat daha yüksek bir artışla, etkinleştirme gününde trafiğin %23,22'sini taşıdı. Birkaç gün sonra, DGA trafiği toplamın %42.04'üne ulaştı.

Araştırmacılar tarafından tespit edilen diğer gerçek dünya örnekleri, kurbanları kimlik avı sayfalarına iterken, uygun olmayan ziyaretçileri ve tarayıcıları meşru sitelere yönlendirecek gizleme katmanları olarak DGA alt alanlarını kullanan kimlik avı kampanyalarını içerir.

Bu, bu DGA'ların yalnızca C2 etki alanları olarak değil, aynı zamanda kampanyanın ihtiyaçlarına göre açıkça yapılandırılabilen proxy katmanları olarak da hizmet ettiğini gösterir.

Son olarak, birden fazla alt alanın tümü aynı IP adresine işaret eden joker DNS kötüye kullanımı vakaları da vardı.

Unit42 raporunun ayrıntıları, "Bu ana bilgisayar adları, bazı web sitesi şablonlarını rastgele dizelerle dolduran rastgele oluşturulmuş web sitelerine hizmet eder".

“Siyah şapka SEO için kullanılabilirler. Spesifik olarak, bu web sayfaları, değerli bilgiler vermeden arama motoru tarayıcılarından üst sıralarda yer almak için birbirleriyle bağlantı kurar.”

Çoğu durumda, stratejik olarak eskimiş alanlar, daha organize bir bağlamda faaliyet gösteren ve uzun vadeli planları olan sofistike aktörler tarafından kullanılır.

DNS trafiği yoluyla verileri sızdırmak, proxy katmanları olarak hizmet etmek veya tanınmış markaların etki alanlarını taklit etmek (siber yerçekimi) için DGA'dan yararlanmak için kullanılırlar.

DGA etkinliğini tespit etmek hala zor olsa da, savunucular sorgular, yanıtlar ve IP adresleri gibi DNS verilerini izleyerek ve kalıpları belirlemeye odaklanarak çok şey başarabilirler.

Siber dünyadaki gelişmelerden haberdar olmak ve haftalık haber bültenine ulaşmak için e-posta listesine kaydolun.