Uber, Herkese Uber Olarak E-posta Göndermenize İzin Veren Güvenlik Açığını Reddediyor!

Uber'in e-posta sistemindeki bir güvenlik açığı, hemen hemen herkesin Uber adına e-posta göndermesine olanak tanır.

Bu kusuru keşfeden araştırmacı, bu güvenlik açığının tehdit aktörleri tarafından 2016 veri ihlali sırasında bilgileri sızdırılan 57 milyon Uber kullanıcısına ve sürücüsüne e-posta göndermek için kötüye kullanılabileceği konusunda uyarıyor.

Uber, kusurun farkında görünüyor ancak şimdilik düzeltmedi.

'Uber'iniz şimdi geliyor'

Güvenlik araştırmacısı ve hata ödül avcısı Seif Elsallamy, Uber sistemlerinde herkesin Uber adına e-posta göndermesine olanak tanıyan bir kusur keşfetti.

Uber'in sunucularından gönderilen bu e-postalar, bir e-posta sağlayıcısına yasal görünecek (çünkü teknik olarak öyleler) ve herhangi bir spam filtresini geçecektir .

Uber'den 'Uber'iniz şimdi geliyor' veya 'Uber ile Perşembe sabahı yolculuğunuz' diyen bir mesaj aldığınızı hayal edin; o yolculukları hiç yapmamışken.

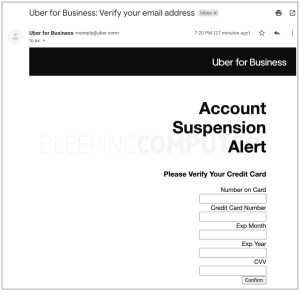

Bir gösteride Elsallamy bana, şüphesiz Uber'den gelmiş gibi görünen ve önemsiz değil, doğrudan gelen kutuma düşen şu e-posta mesajını gönderdi:

Araştırmacı tarafından BleepingComputer'a gönderilen e-posta formu, Uber müşterisini kredi kartı bilgilerini sağlamaya teşvik ediyor.

Bununla birlikte, mesajın alt kısmında "bu bir güvenlik açığı Kavram Kanıtıdır" şeklinde açık bir sorumluluk reddi beyanı bulunduğunu ve önceden izin alınarak BleepingComputer'a gönderildiğini unutmayın.

2021 Yeni Yıl Arifesinde araştırmacı, HackerOne hata ödül programı aracılığıyla Uber'e karşı güvenlik açığını sorumlu bir şekilde bildirdi.

Ancak, raporu, teknik kusurun kullanılmasının bir tür sosyal mühendislik gerektirdiğine dair hatalı varsayım üzerine "kapsam dışı" olduğu için reddedildi:

57 milyon Uber müşterisi ve sürücüsü risk altında

Sanılanın aksine, bu tehdit aktörleri tarafından kimlik avı e-postaları oluşturmak için kullanılan basit bir e-posta sahtekarlığı vakası değildir.

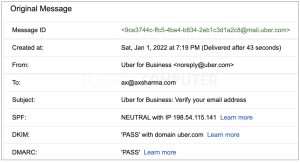

Aslında, e-posta BleepingComputer de geçti için "Uber dan" araştırmacı tarafından gönderilen DKIM ve DMARC tarafımızdan görülen başlıkları eposta bilgilere göre, güvenlik kontrolleri.

Araştırmacının e-postası, önde gelen şirketler tarafından kullanılan bir e-posta pazarlama ve müşteri iletişimi platformu olan SendGrid aracılığıyla gönderilmiştir .

Ancak Elsallamy, BleepingComputer'a bunun kusurdan sorumlu Uber sunucularında açıkta kalan bir uç nokta olduğunu ve herkesin Uber adına bir e-posta oluşturmasına izin verdiğini söyler.

Elsallamy, 2019'da Meta'nın (Facebook'un) sunucularında kalem testçisi Youssef Sammouda tarafından keşfedilen benzer bir kusurla karşılaştırma yaparak, güvenlik açığının "Uber'in e-posta uç noktalarından birine bir HTML enjeksiyonu" olduğunu söylüyor.

Meta'nın durumunda, son nokta şununla aynı görünüyordu:

https://legal.tapprd.thefacebook.com/tapprd/Portal/ShowWorkFlow/AnonymousEmbed/XXXXXXXXXXXXX

Anlaşılır bir şekilde, güvenlik nedenleriyle araştırmacı, savunmasız Uber uç noktasını açıklamadı.

O sorgulandığı "adresini [hesap] getirin ve bu açığı geçen veri ihlalinden 57 milyon e-posta [sızan adresleri] ile kullanılmış ise sonuç ne olurdu söyle?"

"Sonucu biliyorsanız, böcek ödül triyaj ekibindeki çalışanlarınıza söyleyin."

Elsallamy, Uber'in 57 milyon Uber müşterisinin ve sürücüsünün kişisel bilgilerini ifşa eden 2016 veri ihlaline atıfta bulunuyor.

Bu aksilik için, Birleşik Krallık Bilgi Komisyonu Ofisi (ICO), Uber'e 385.000 £ ve Hollanda'daki veri koruma otoritesi (Autoriteit Persoonsgegevens) şirkete 600.000 € para cezası verdi.

Bu yama uygulanmamış güvenlik açığından yararlanan saldırganlar, daha önce ihlalden etkilenen milyonlarca Uber kullanıcısına hedefli kimlik avı dolandırıcılığı gönderebilir.

Uber'in kusuru gidermek için ne yapabileceği sorulduğunda, araştırmacı şu tavsiyede bulunuyor:

Elsallamy, BleepingComputer'a verdiği demeçte, "Kullanıcıların girişlerini güvenlik açığı bulunan açıklanmayan biçimde temizlemeleri gerekiyor. HTML oluşturulduğundan, HTML varlık kodlaması yapmak için bir güvenlik kodlama kitaplığı kullanabilirler, böylece herhangi bir HTML metin olarak görünür." dedi.

BleepingComputer, yayınlamadan çok önce Uber'e ulaştı, ancak şu anda haber alamadı.

Uber kullanıcıları, çalışanları, sürücüleri ve ortakları, Uber'den gönderilen ve meşru gibi görünen kimlik avı e-postalarına dikkat etmelidir, çünkü bu kusurun tehdit aktörleri tarafından kullanılması bir olasılık olarak kalır.

Siber dünyadaki gelişmelerden haberdar olmak ve haftalık haber bültenine ulaşmak için e-posta listesine kaydolun.