3 WordPress Eklentisinde Yüksek Önemli Güvenlik Açığı 84.000 Web Sitesini Etkiledi

Araştırmacılar, 84.000'den fazla web sitesini etkileyen ve kötü niyetli bir aktör tarafından savunmasız siteleri ele geçirmek için kötüye kullanılabilecek üç farklı WordPress eklentisini etkileyen bir güvenlik açığını açıkladılar.

WordPress güvenlik şirketi Wordfence , geçen hafta yayınlanan bir raporda , "Bu kusur, bir sitenin yöneticisini bir bağlantıya tıklamak gibi bir eylem gerçekleştirmesi için kandırabilmeleri koşuluyla, bir saldırganın savunmasız bir sitedeki rastgele site seçeneklerini güncellemesini mümkün kıldı" dedi. .

CVE-2022-0215 olarak izlenen, siteler arası istek sahteciliği (CSRF) kusuru CVSS ölçeğinde 8,8 olarak derecelendirilmiştir ve Xootix tarafından sağlanan üç eklentiyi etkiler —

- Login/Signup Popup (Satır İçi Form + WooCommerce),

- Side Cart Woocommerce (Ajax),

- Waitlist Woocommerce ((Stokta geri bildirim bildirimi)

Tek tıklamayla saldırı veya oturum sürme olarak da bilinen siteler arası istek sahtekarlığı, kimliği doğrulanmış bir son kullanıcı, bir saldırgan tarafından özel hazırlanmış bir web isteği göndermesi için kandırıldığında meydana gelir. OWASP, belgelerinde "Kurban bir yönetici hesabıysa, CSRF tüm web uygulamasını tehlikeye atabilir" diyor.

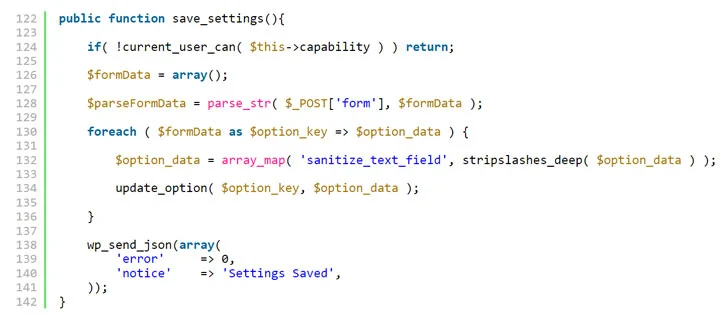

Özellikle, güvenlik açığının kaynağı, AJAX isteklerini işlerken doğrulama eksikliğinden kaynaklanmaktadır, bu da bir saldırganın bir sitedeki "users_can_register" (yani herkes kaydolabilir) seçeneğini doğru olarak güncellemesine ve "default_role" ayarını (yani, bloga kaydolan kullanıcıların varsayılan rolü) yöneticiye, tam kontrol sağlar.

Giriş/Kayıt Açılır Penceresi 20.000'den fazla siteye kuruluyken, Side Cart WooCommerce ve Waitlist WooCommerce sırasıyla 4.000 ve 60.000'den fazla siteye yüklenmiştir.

Wordfence araştırmacıları tarafından Kasım 2021'de yapılan sorumlu açıklamanın ardından, bu sorun Giriş/Kayıt Açılır Penceresi sürüm 2.3, Yan Sepet WooCommerce sürüm 2.1 ve Bekleme Listesi WooCommerce 2.5.2'de ele alındı.

Bulgular, saldırganların 16.000 IP adresinden kaynaklanan büyük ölçekli bir saldırı kampanyasının parçası olarak 1,6 milyon WordPress sitesini hedeflemek için dört eklenti ve 15 Epsilon Framework temasındaki zayıflıklardan yararlanmasından bir aydan biraz daha uzun bir süre sonra geldi.

"Bu Siteler Arası İstek Sahteciliği (CSRF) güvenlik açığı, yönetici etkileşimi gerektirdiğinden yararlanma olasılığı daha düşük olsa da, başarıyla yararlanılan bir site üzerinde önemli bir etkisi olabilir ve bu nedenle inanılmaz derecede önemli bir işlev görür.

Wordfence'den Chloe Chamberland, bağlantılara veya eklere tıklarken dikkatli olmanızı ve eklentilerinizi ve temalarınızı düzenli olarak güncel tuttuğunuzdan emin olmanızı hatırlatıyor" dedi.

Kaynak: https://thehackernews.com/2022/01/high-severity-vulnerability-in-3.html

Siber dünyadaki gelişmelerden haberdar olmak ve haftalık haber bültenine ulaşmak için e-posta listesine kaydolun.