Office 365 Kimlik Avı Saldırısı ABD Çalışma Bakanlığı’nı Taklit Ediyor

Amerika Birleşik Devletleri Çalışma Bakanlığı'nın kimliğine bürünen yeni bir kimlik avı kampanyası, alıcılardan Office 365 kimlik bilgilerini çalmak için teklif vermelerini ister.

Kimlik avı kampanyası en az birkaç aydır devam ediyor ve devlet kurumunu taklit eden ondan fazla farklı kimlik avı sitesi kullanıyor.

Sahte adresler ve sunucu kötüye kullanımı

Raporu yayınlamadan önce Bleeping Computer ile paylaşan e-posta güvenlik firması INKY tarafından hazırlanan yeni bir raporda, araştırmacılar kimlik avı saldırısının kimlik bilgilerini çalmak için nasıl kullanıldığını gösterdi.

E-postalar, gerçek Çalışma Bakanlığı (DoL) sitesinden gelmiş gibi görünen sahte alan adlarından gönderilirken, bazıları aşağıdakiler gibi yeni oluşturulmuş bir dizi benzer alan adını temel alır:

- dol-gov[.]com

- dol-gov[.]us

- bids-dolgov[.]us

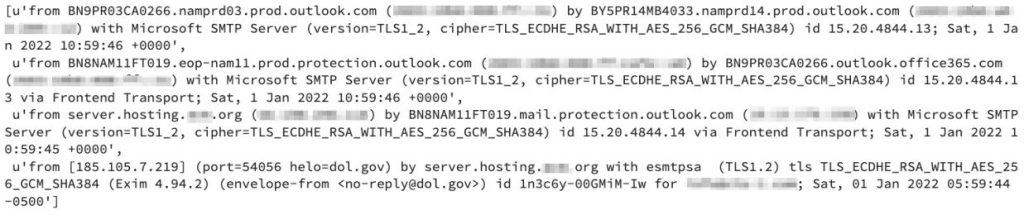

E-postaların çoğu, e-posta güvenlik bloklarından kaçınmak için kar amacı gütmeyen kuruluşların sahip olduğu kötüye kullanılan sunuculardan geçer.

Diğer durumlarda, henüz kimlik avına karşı koruma listelerinde yer almayan yeni kayıtlı ve bildirilmemiş alan adları aracılığıyla gönderilirler.

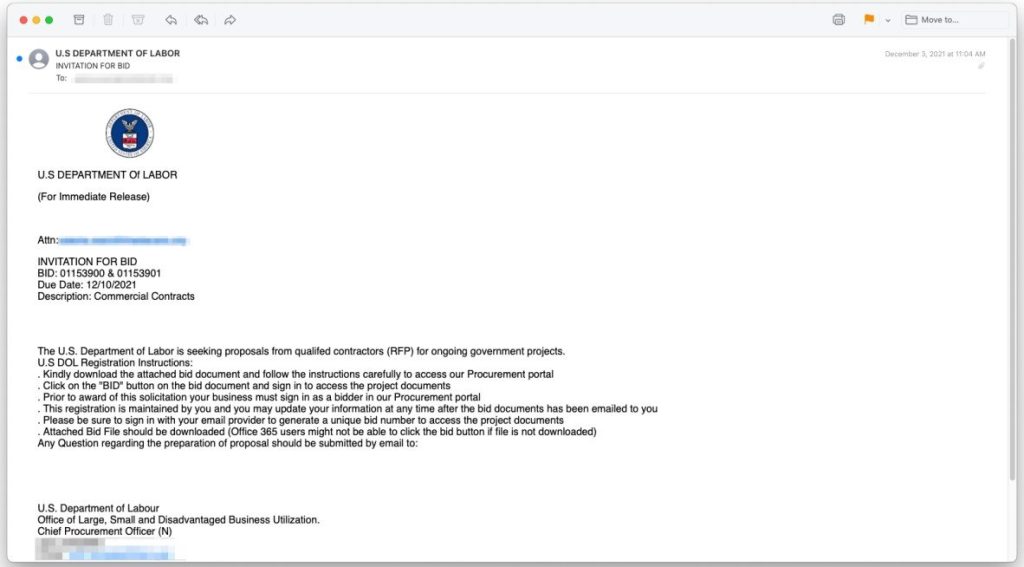

Gönderici, alıcıyı devam eden bir hükümet projesi için teklif vermeye davet eden kıdemli bir DoL çalışanı gibi davranır.

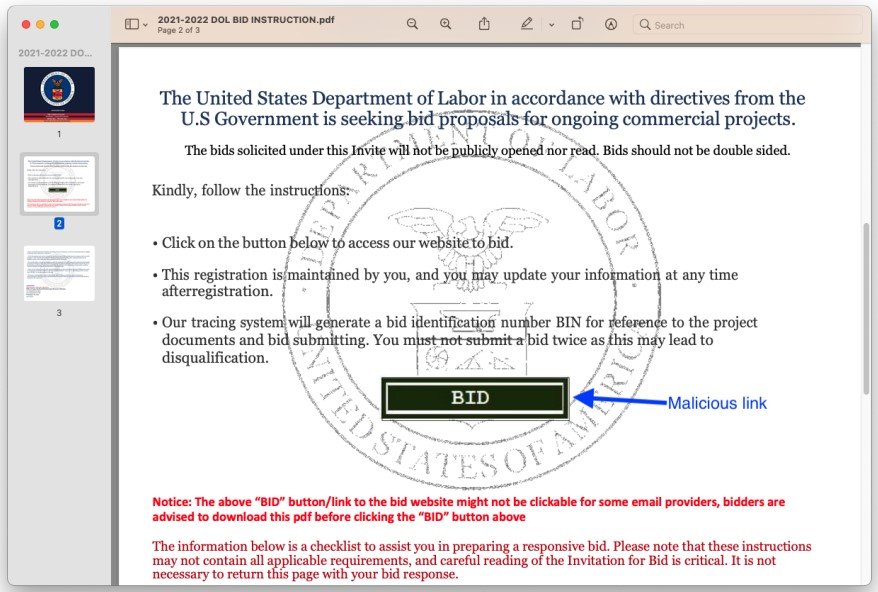

E-postalar geçerli bir antetli kağıt, profesyonelce düzenlenmiş içerik ve görünüşte meşru bir biçimde üç sayfalık bir PDF eki içerir.

PDF, tıklandığında kurbanı kimlik avı sitelerinden birine götüren bir "BID" düğmesi içerir. INKY, bu kampanyanın bir parçası olarak aşağıdaki açılış sayfalarını onayladı:

- opendolbid[.]us

- usdol-gov[.]com

- bid-dolgov[.]us

- us-dolbids[.]us

- dol-bids[.]us

- openbids-dolgov[.]us

- open-biddolgov[.]us

- openbids-dolgov[.]com

- usdol-gov[.]us

- dolbids[.]com

- openbid-dolgov[.]us

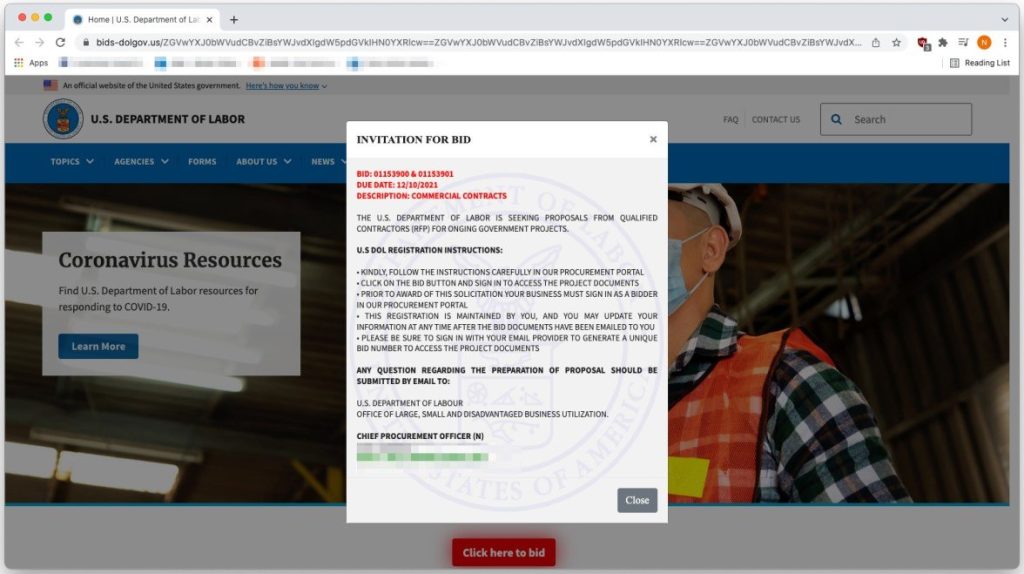

- dol[.]global

Sahte site, gerçek siteyle aynı HTML ve CSS'yi içerdiğinden inandırıcı görünüyor. Tehdit aktörleri, kurbanları teklif verme (phishing) süreci aracılığıyla yönlendirmek için bir açılır talimat mesajı bile eklediler.

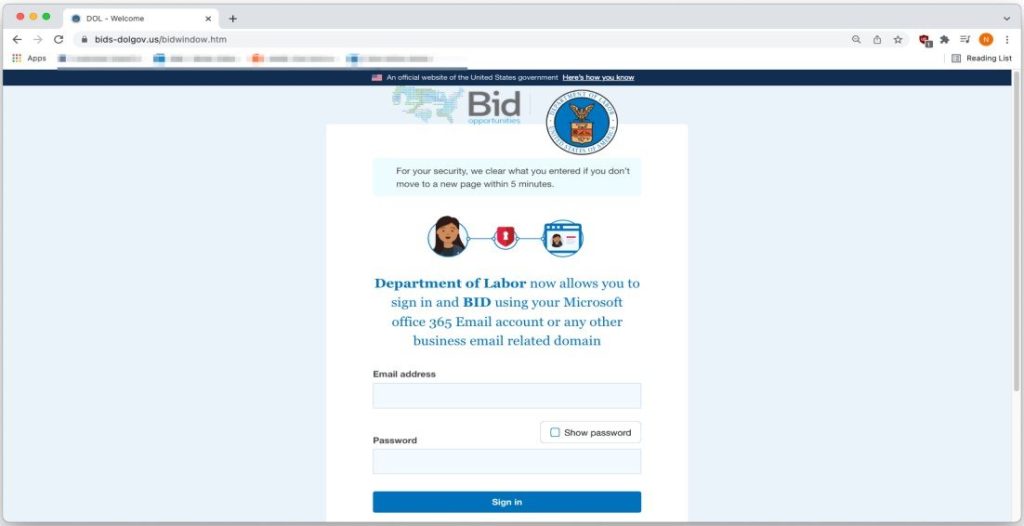

Bir proje için teklif verenler, Microsoft Office 365 e-posta adreslerini ve parolalarını hedefleyen bir kimlik bilgisi toplama formuna yönlendirilecektir.

Oraya ne girilirse girilsin, web sitesi kurbanı kandırmak için sahte bir hata döndürür ve böylece yanlış yazılmış kimlik bilgilerini çalma şansını azaltır.

Kurban ikinci kez tuzağa düşerse, sonunda gerçek DoL sitesine yönlendirilir ve tam olarak ne olduğuna dair çok az kanıt kalır.

Benzer kampanyalar artıyor

Bu kampanyanın, ikna edici web sayfaları oluşturma ve hatasız kimlik avı e-postaları yazma konusundaki gelişmişlik ve titizlik düzeyi endişe vericidir.

Aralık 2021'de, kimlik avı aktörlerinin Pfizer'in kimliğine büründüğü ve alıcıları ilaç şirketine teklif vermeye davet etmek için iyi hazırlanmış PDF ekleri kullandığı benzer bir şey gördük.

Bu durumda oyuncular, kimlik avı yemlerini göndermek için meşru posta sunucularını kötüye kullanarak işleri bir adım daha ileri götürürler.

Ne yazık ki, e-posta alıcılarını tek bırakan, onları hedef alan hilenin çok ince bir kanıtıdır, bu nedenle son derece dikkatli olunması önerilir.

Bu durumda, dolandırıcılığın en bariz işareti, herhangi bir ABD hükümetinin web sitesinde durum böyle olmayan bir belgeyi görüntülemek için herkesin Office 365 kimlik bilgileriyle oturum açmasını gerektiren Çalışma Bakanlığı olacaktır.

Siber dünyadaki gelişmelerden haberdar olmak ve haftalık haber bültenine ulaşmak için e-posta listesine kaydolun.