WordPress Eklentisi Elementor’da Güvenlik Açığı Tespit Edildi

Bir milyondan fazla sitede kullanılan popüler bir WordPress eklentisi olan Elementor için Temel Eklentilerin, 5.0.4 ve daha eski sürümlerde kritik bir uzaktan kod yürütme (RCE) güvenlik açığına sahip olduğu bulundu.

Kusur, kimliği doğrulanmamış bir kullanıcının sitede kod yürütmek için PHP dosyası gibi yerel bir dosya ekleme saldırısı gerçekleştirmesine olanak tanır.

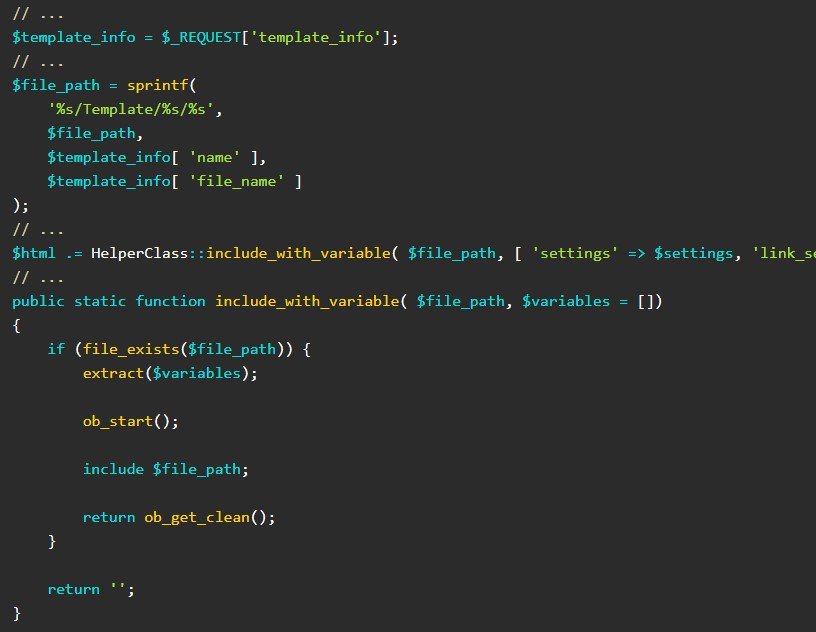

"Yerel dosya ekleme güvenlik açığı, kullanıcı girdi verilerinin PHP'nin ajax_load_more ve ajax_eael_product_gallery işlevlerinin parçası olan dahil etme işlevi içinde kullanılma biçiminden kaynaklanmaktadır." Güvenlik açığını keşfeden PatchStack araştırmacılarını açıklıyor.

Saldırı için tek ön koşul, sitenin "dinamik galeri" ve "ürün galerisi" widget'larının etkin olması ve böylece belirteçsiz bir kontrolün mevcut olmasıdır.

İki başarısız yama denemesi

Araştırmacı Wai Yan Muo Thet, 25 Ocak 2022'de güvenlik açığını keşfetti ve eklenti geliştiricisi, o sırada varlığını zaten biliyordu.

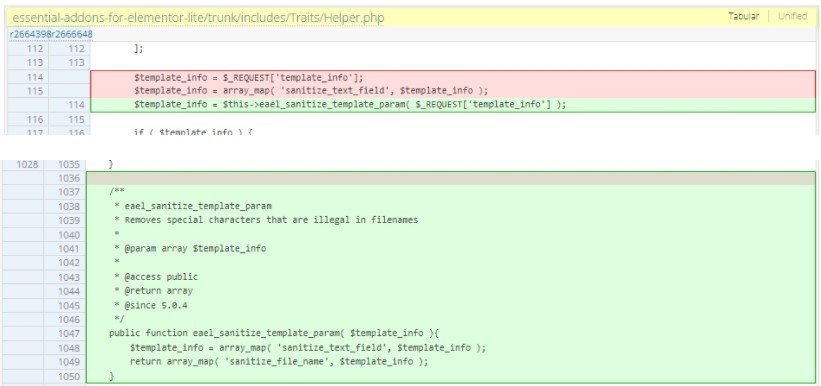

Aslında yazar, kullanıcı giriş verilerine bir "sanitize_text_field" işlevi uygulayarak bu sorunu çözmek için 5.0.3 sürümünü yayınlamıştı. Ancak bu temizleme, yerel yüklerin dahil edilmesini engellemez.

İkinci girişim, "sanitize_file_name" işlevini ekleyen ve özel karakterleri, noktaları, eğik çizgileri ve metin temizleme adımını geçersiz kılmak için kullanılabilecek her şeyi kaldırmaya çalışan sürüm 5.0.4 idi.

Bu, Patchstack'in test ettiği ve savunmasız bulduğu sürümdü, bu nedenle geliştiriciyi düzeltmenin sorunu yeterince azaltmadığı konusunda bilgilendirdiler.

Sonunda yazar, PHP'nin "gerçek yol" işlevini uygulayan ve kötü niyetli yol adı çözümlerini önleyen 5.0.5 sürümünü yayınladı.

Güncelle ve azalt

Bu sürüm geçen hafta 28 Ocak 2022'de yayınlandı ve şu anda WordPress'in indirme istatistiklerine göre yalnızca yaklaşık 380.000 kez yüklendi.

Eklentinin 1 milyondan fazla WordPress sitesine yüklenmesiyle , bu, henüz güvenlik güncellemesini uygulamamış 600 binin üzerinde site olduğu anlamına gelir.

Elementor için Essential Addons kullanan birçok kişi arasındaysanız, buradan en son sürümü alabilir veya güncellemeyi doğrudan WP panosundan uygulayabilirsiniz.

Aktörlerin, doğrudan azaltılamasalar bile yerel dosya ekleme kusurlarından yararlanmalarını önlemek için şu adımları izleyin:

- Dosya yollarınızı güvenli bir veritabanına kaydedin ve her biri için bir kimlik verin.

- Doğrulanmış ve güvenli izin verilenler listesi dosyalarını kullanın ve diğer her şeyi yok sayın.

- Güvenliği ihlal edilebilecek dosyaları bir web sunucusuna dahil etmeyin, bunun yerine bir veritabanı kullanın.

- Dosyaları belirli bir dizinde yürütmek yerine sunucunun indirme başlıklarını otomatik olarak göndermesini sağlayın.

Siber dünyadaki gelişmelerden haberdar olmak ve haftalık haber bültenine ulaşmak için e-posta listesine kaydolun.