FBI, Lockbit Fidye Yazılımı Teknik Ayrıntılarını ve Savunma İpuçlarını Paylaşıyor

Federal Soruşturma Bürosu (FBI), bu Cuma günü yayınlanan yeni bir flaş uyarıda LockBit fidye yazılımı saldırılarıyla ilişkili teknik ayrıntıları ve uzlaşma göstergelerini yayınladı.

Ayrıca, kuruluşların bu düşmanın ağlarını ihlal etme girişimlerini engellemelerine yardımcı olacak bilgiler sağladı ve mağdurlardan bu tür olayları acilen yerel FBI Siber Ekibine bildirmelerini istedi.

LockBit fidye yazılımı çetesi, bir hizmet olarak fidye yazılımı (RaaS) olarak piyasaya sürüldüğü Eylül 2019'dan bu yana çok aktif. ağları şifreleyin.

İki yıl sonra, Haziran 2021'de LockBit , fidye yazılımı aktörlerinin siber suç forumlarında paylaşım yapmasının yasaklanmasının ardından veri sızıntısı sitesinde LockBit 2.0 RaaS'ı duyurdu.

Yeniden başlatmayla birlikte, fidye yazılımı çetesi Tor sitelerini yeniden tasarladı ve kötü amaçlı yazılımı elden geçirerek, Active Directory grup ilkeleri aracılığıyla Windows etki alanlarında cihazların otomatik olarak şifrelenmesi dahil olmak üzere daha gelişmiş özellikler ekledi.

Çete şimdi ayrıca Sanal Özel Ağ (VPN) ve Uzak Masaüstü Protokolü (RDP) aracılığıyla şirket ağlarına erişim sağlamak için içeriden kişileri işe alarak aracıları kaldırmaya çalışıyor.

Ocak ayında LockBit'in araç setine VMware ESXi sunucularını hedefleyen bir Linux şifreleyici de eklediği keşfedildi.

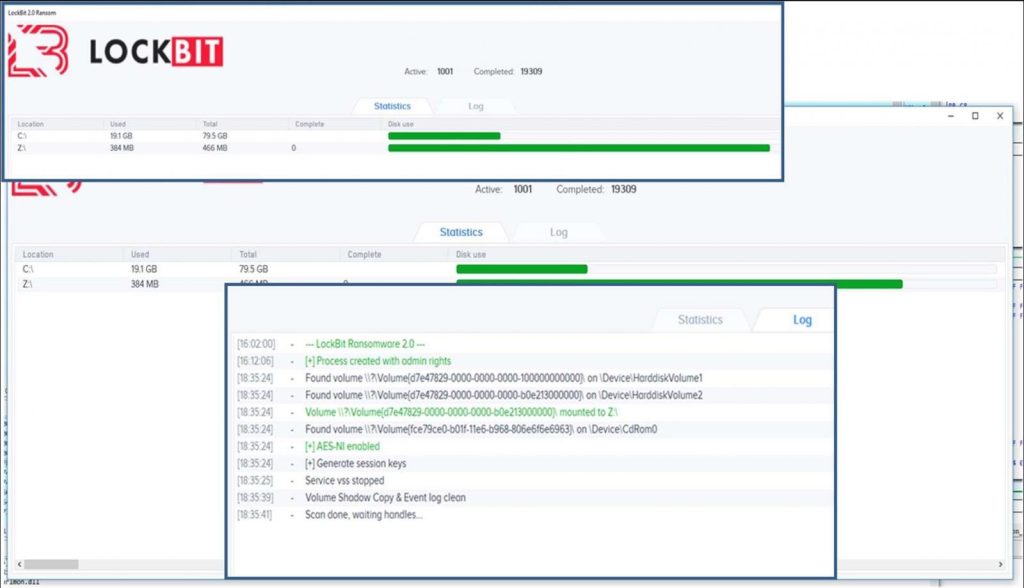

FBI, LockBit fidye yazılımının nasıl çalıştığına dair teknik ayrıntılar arasında, kötü amaçlı yazılımın, SHIFT + F1 klavye kısayolu kullanılarak enfeksiyon işlemi sırasında etkinleştirilebilen gizli bir hata ayıklama penceresi ile geldiğini de ortaya çıkardı.

Bir kez göründüğünde, şifreleme işlemi hakkında gerçek zamanlı bilgileri görüntülemek ve kullanıcı verilerinin imha durumunu izlemek için kullanılabilir.

Bu haftanın tavsiyesi, Avustralya siber güvenlik ajansı tarafından Ağustos 2021'de yayınlanan ve hızla artan LockBit fidye yazılımı saldırılarına ilişkin uyarıyı takip ediyor.

Günler sonra, bir Fortune 500 şirketi ve dünyanın en büyük BT hizmetleri ve danışmanlık şirketlerinden biri olan Accenture, BleepingComputer'a, LockBit'in ağından çalınan verileri sızdırmakla tehdit ettikten ve 50 milyon dolarlık fidye talep ettikten sonra ihlal edildiğini doğruladı.

İki ay sonra Accenture, Ağustos saldırısı sırasında "özel bilgilerin çıkarılması" sonrasında Ekim SEC dosyalamalarında bir veri ihlali de açıkladı.

Şirketlerden LockBit fidye yazılımı saldırılarını bildirmeleri istendi

FBI bu flaş uyarıyı neyin tetiklediğini söylemese de yöneticilerden ve siber güvenlik uzmanlarından şirketlerinin ağlarını hedef alan LockBit saldırıları hakkında bilgi paylaşmalarını istedi.

"FBI, yabancı IP adreslerine ve bu adreslerden gelen iletişimi gösteren sınır günlükleri, örnek bir fidye notu, tehdit aktörleriyle iletişim, Bitcoin cüzdan bilgileri, şifre çözücü dosya ve/veya iyi niyetli bir dosya dahil olmak üzere paylaşılabilecek her türlü bilgiyi arıyor. Federal ajans, "şifreli bir dosyanın örneği" dedi.

"FBI, bu belgenin alıcılarını şüpheli veya suç teşkil eden faaliyetlerle ilgili bilgileri yerel FBI saha ofislerine bildirmeye teşvik eder.

"İlgili herhangi bir bilgiyi FBI Cyber Squads'a bildirerek, FBI'ın kötü niyetli aktörleri izlemesine ve gelecekteki izinsiz girişleri ve saldırıları önlemek için özel sektör ve Amerika Birleşik Devletleri Hükümeti ile koordine etmesine olanak tanıyan bilgilerin paylaşılmasına yardımcı oluyorsunuz."

Ağınızı nasıl korursunuz

FBI ayrıca, savunucuların ağlarını LockBit fidye yazılımı saldırı girişimlerine karşı korumalarına yardımcı olacak azaltıcı önlemler sağlar:

- Parola oturum açma bilgilerine sahip tüm hesapların (ör. hizmet hesabı, yönetici hesapları ve etki alanı yönetici hesapları) güçlü, benzersiz parolalara sahip olmasını zorunlu kılın

- Mümkün olduğu ölçüde tüm hizmetler için çok faktörlü kimlik doğrulaması gerektir

- Tüm işletim sistemlerini ve yazılımları güncel tutun

- Yönetici paylaşımlarına gereksiz erişimi kaldırın

- Yalnızca sınırlı bir dizi yönetici makinesinden sunucu mesaj bloğu (SMB) aracılığıyla yönetimsel paylaşımlara bağlantılara izin vermek için ana bilgisayar tabanlı bir güvenlik duvarı kullanın

- Kritik dosyalarda yetkisiz değişiklikleri önlemek için Windows İşletim Sisteminde korunan dosyaları etkinleştirin.

Yöneticiler, şu önlemleri alarak fidye yazılımı operatörlerinin ağ bulma çabalarını da engelleyebilir:

- Fidye yazılımlarının yayılmasını önlemek için ağları segmentlere ayırın

- Bir ağ izleme aracıyla belirtilen fidye yazılımının anormal etkinliğini ve olası geçişini belirleyin, tespit edin ve araştırın

- Yönetici düzeyinde ve daha üst düzeyde ayarlanan hesaplar için zamana dayalı erişim uygulayın

- Komut satırı ve komut dosyası etkinliklerini ve izinlerini devre dışı bırakın

- Verilerin çevrimdışı yedeklerini koruyun ve düzenli olarak yedekleme ve geri yüklemeyi sürdürün

- Tüm yedekleme verilerinin şifrelendiğinden, değiştirilemez olduğundan ve tüm kuruluşun veri altyapısını kapsadığından emin olun

Fidye ödemek hoş karşılanmaz ama...

FBI ayrıca fidye ödemeyi teşvik etmediğini de ekledi ve ödemenin onları gelecekteki saldırılardan veya veri sızıntılarından koruyacağının garantisi olmadığı için şirketlere buna karşı tavsiyede bulundu.

Ayrıca, fidye yazılımı çetelerinin taleplerini karşılamak, operasyonlarını daha fazla finanse eder ve onları daha fazla kurbanı hedeflemeye motive eder. Ayrıca, diğer siber suç gruplarını yasa dışı faaliyetlerde bulunmaları için onlara katılmaya teşvik eder.

Buna rağmen FBI, bir fidye yazılımı saldırısının serpilmesinin şirketleri hissedarları, müşterileri veya çalışanları korumak için fidye ödemeyi düşünmeye zorlayabileceğini kabul etti. Emniyet teşkilatı, bu tür olayların yerel bir FBI saha ofisine bildirilmesini şiddetle tavsiye eder.

Bir fidye ödedikten sonra bile, FBI hala fidye yazılımı olaylarını derhal bildirmeye çağırıyor çünkü bu, kolluk kuvvetlerinin fidye yazılımı saldırganlarını takip ederek ve onları eylemlerinden sorumlu tutarak gelecekteki saldırıları önlemesini sağlayacak kritik bilgiler sağlayacak.

Siber dünyadaki gelişmelerden haberdar olmak ve haftalık haber bültenine ulaşmak için e-posta listesine kaydolun.