Tek Kullanımlık Hesapları Kaydetmek İçin Etkilenen Android Cihazları Kullanan Bilgisayar Korsanları

SMS telefonla doğrulanmış hesap (PVA) hizmetlerinin bir analizi, binlerce virüslü Android telefonu içeren bir botnet üzerine kurulmuş sahte bir platformun keşfedilmesine yol açtı ve bir kez daha hesap doğrulaması için SMS'e güvenmenin kusurlarını vurguladı.

SMS PVA hizmetleri, 2018'de yaygınlık kazanmasından bu yana, kullanıcılara diğer çevrimiçi hizmetlere ve platformlara kaydolmak için kullanılabilecek alternatif cep telefonu numaraları sağlar ve doğrulamak için devreye alınan SMS tabanlı kimlik doğrulama ve çoklu oturum açma (SSO) mekanizmalarını atlamaya yardımcı olur.

Trend Micro araştırmacıları geçen hafta yayınlanan bir raporda, "Bu tür bir hizmet, kötü niyetli aktörler tarafından tek kullanımlık hesapları toplu olarak kaydetmek veya dolandırıcılık ve diğer suç faaliyetlerini yürütmek için telefonla doğrulanmış hesaplar oluşturmak için kullanılabilir." dedi.

Şirket tarafından toplanan telemetri verileri, enfeksiyonların çoğunun Endonezya (47.357), ardından Rusya (16.157), Tayland (11.196), Hindistan (8.109) ve Fransa (5.548), Peru (4.915), Fas ( 4.822), Güney Afrika (4.413), Ukrayna (2.920) ve Malezya (2.779).

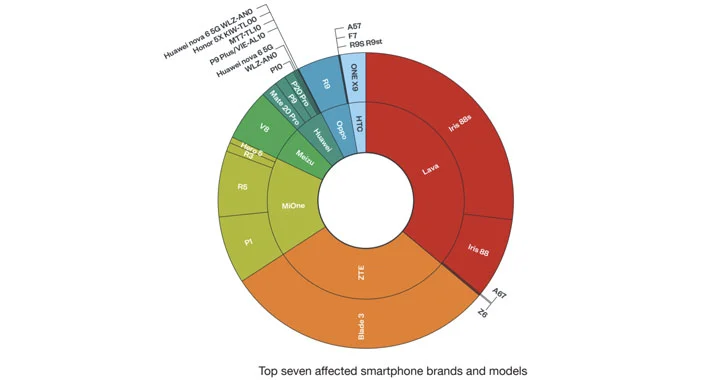

Etkilenen cihazların çoğu, Lava, ZTE, Mione, Meizu, Huawei, Oppo ve HTC gibi orijinal ekipman üreticileri tarafından monte edilen bütçeye uygun Android telefonlardır.

smspva[.]net olarak adlandırılan belirli bir hizmet, araştırmacıların şüphelendiği SMS'i yakalayan kötü amaçlı yazılım bulaşmış Android telefonlardan oluşuyor: Kullanıcı tarafından yanlışlıkla indirilen kötü amaçlı yazılımlar veya cihazlara önceden yüklenmiş kötü amaçlı yazılımlar aracılığıyla. Üretim sırasında, bir tedarik zinciri uzlaşması anlamına gelir.

Yeraltı VPA hizmeti, 100'den fazla ülkeye yayılan telefon numaralarına sahip olduğunu iddia etmenin yanı sıra, bir API aracılığıyla çeşitli platformlarda kullanım için "toplu sanal telefon numaralarının" reklamını yapıyor.

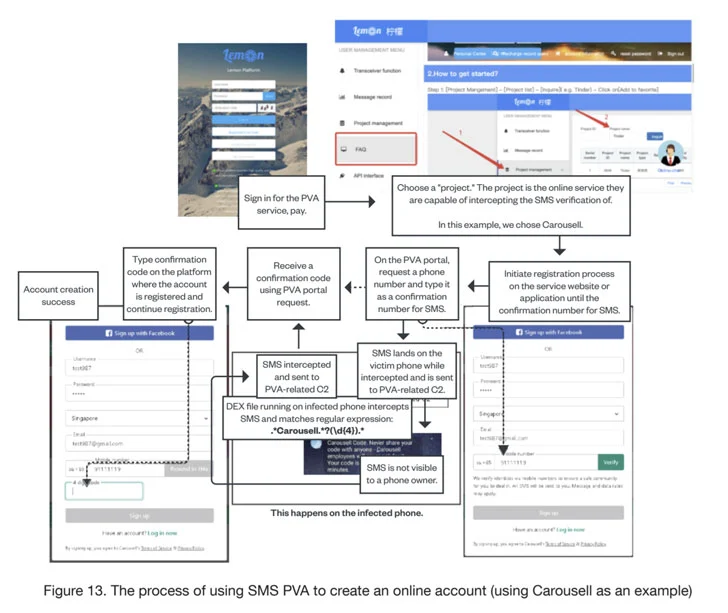

Guerrilla kötü amaçlı yazılımı (" plug.dex "), etkilenen Android telefondan alınan SMS mesajlarını ayrıştırmak, uzak bir sunucudan alınan belirli arama kalıplarına karşı kontrol etmek ve ardından bu ifadelerle eşleşen mesajları geri sızdırmak için tasarlanmıştır.

Araştırmacılar, "Kötü amaçlı yazılım, yalnızca istenen uygulamayla eşleşen metin mesajlarını toplayarak düşük profilli kalır, böylece bu faaliyeti uzun süreler boyunca gizlice sürdürebilir" dedi. "SMS PVA hizmeti, müşterilerinin virüslü telefonlardaki tüm mesajlara erişmesine izin verirse, sahipleri sorunu çabucak fark eder."

Çevrimiçi portallar, kayıt sırasında kullanıcıların konumunu (yani IP adresini) telefon numaralarına göre çapraz kontrol ederek genellikle yeni hesapların kimliğini doğrularken, SMS PVA hizmetleri, istenen platforma bağlanmak için konut proxy'lerini ve VPN'leri kullanarak bu kısıtlamayı ortadan kaldırır.

Dahası, bu hizmetler yalnızca hesap kaydı sırasında ihtiyaç duyulan bir kerelik onay kodlarını satar ve botnet operatörü, SMS doğrulama kodlarını sahiplerinin bilgisi ve onayı olmadan almak, incelemek ve raporlamak için güvenliği ihlal edilmiş cihazlar ordusunu kullanır.

Başka bir deyişle, botnet, farklı ülkelerdeki binlerce cep telefonu numarasına kolay erişimi kolaylaştırarak, aktörlerin topluca yeni hesaplar kaydetmelerine ve bunları çeşitli dolandırıcılık için kullanmalarına ve hatta koordineli özgün olmayan kullanıcı davranışlarına katılmalarına etkin bir şekilde olanak tanır.

Araştırmacılar, "SMS PVA hizmetlerinin varlığı, hesap doğrulamanın birincil yolu olarak SMS doğrulamasının bütünlüğü üzerinde başka bir engel oluşturuyor" dedi.

"SMS PVA'nın cep telefonu numaralarını sağlayabileceği ölçek, geçerliliği sağlamak için daha önce hesabın kötüye kullanılmasına bağlı cep telefonlarının bloke edilmesi veya VoIP hizmetlerine veya SMS ağ geçitlerine ait numaraların tanımlanması gibi olağan yöntemlerin yeterli olmayacağı anlamına geliyor."

Kaynak: https://thehackernews.com/2022/02/hackers-exploit-bug-in-sms-verification.html

Siber dünyadaki gelişmelerden haberdar olmak ve haftalık haber bültenine ulaşmak için e-posta listesine kaydolun.