Yeni Linux Hatası, Tüm Büyük Dağıtımlarda Kök Salıyor, Açıklardan Yararlanıyor

'Dirty Pipe' olarak bilinen yeni bir Linux güvenlik açığı, yerel kullanıcıların herkese açık açıklardan yararlanma yoluyla kök ayrıcalıkları kazanmasına olanak tanır.

Bugün güvenlik araştırmacısı Max Kellermann, 'Dirty Pipe' güvenlik açığını sorumlu bir şekilde ifşa etti ve Linux Kernel 5.8 ve sonraki sürümlerini, hatta Android cihazlarda bile etkilediğini belirtti.

Güvenlik açığı CVE-2022-0847 olarak izlenir ve ayrıcalıklı olmayan bir kullanıcının, kök olarak çalışan SUID işlemleri de dahil olmak üzere salt okunur dosyalardaki verileri enjekte etmesine ve üzerine yazmasına olanak tanır.

Kellerman, müşterilerinden birinin web sunucusu erişim günlüklerini bozan bir hatayı bulduktan sonra hatayı keşfetti.

Kellerman, güvenlik açığının 2016'da düzeltilen Dirty COW güvenlik açığına (CVE-2016-5195) benzer olduğunu belirtiyor.

Genel istismarlar kök ayrıcalıkları verir

Kirli Boru ifşasının bir parçası olarak Kellerman, yerel kullanıcıların kendi verilerini hassas salt okunur dosyalara enjekte etmelerine, kısıtlamaları kaldırmalarına veya normalde sahip olduklarından daha fazla erişim sağlamak için yapılandırmaları değiştirmelerine olanak tanıyan bir kavram kanıtı (PoC) açığı yayınladı.

Örneğin, güvenlik araştırmacısı Phith0n, /etc/passwd dosyasını kök kullanıcının parolasına sahip olmayacak şekilde değiştirmek için istismarı nasıl kullanabileceklerini gösterdi. Bu değişiklik yapıldıktan sonra, ayrıcalıklı olmayan kullanıcı su root, kök hesaba erişim elde etmek için basitçe '' komutunu çalıştırabilir.

Why did I overwrite the /etc/passwd?

Because this file saves all the user information on Linux.

I remove the "x" flag behind the "root" user, it means that I set an empty password for this user. So I can use "su root" to escalate privilege without credentials.— Phith0n (@phithon_xg) March 7, 2022

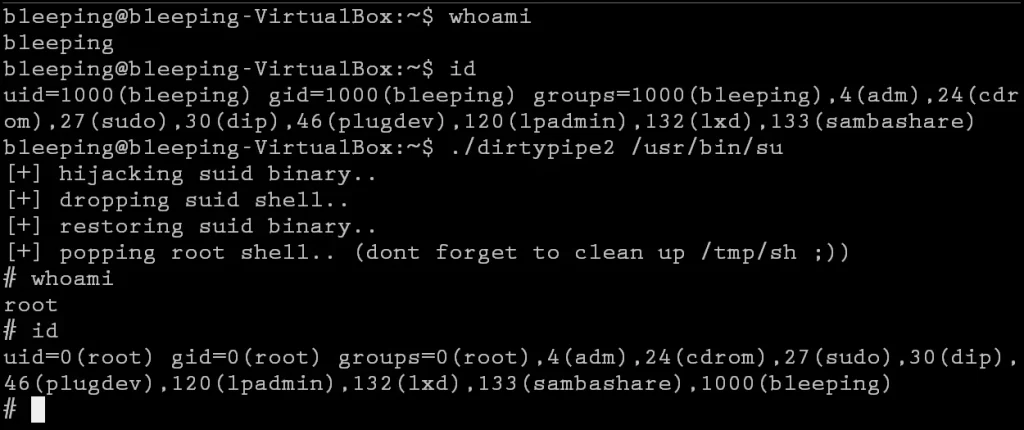

Bununla birlikte, güvenlik araştırmacısı BLASTY tarafından güncellenmiş bir istismar da bugün genel olarak yayınlandı ve bu, /usr/bin/su komutunu /tmp/sh dizinine bir kök kabuğu bırakmak ve ardından komut dosyasını çalıştırmak için yama yaparak kök ayrıcalıkları kazanmayı daha da kolaylaştırıyor.

Çalıştırıldıktan sonra, kullanıcı, 5.13.0-27-genel çekirdeği çalıştıran Ubuntu 20.04.3 LTS'de BleepingComputer tarafından gösterildiği gibi, kök ayrıcalıkları kazanır.

Güvenlik açığı, 20 Şubat 2022'den itibaren Linux çekirdek güvenlik ekibi ve Android Güvenlik Ekibi de dahil olmak üzere çeşitli Linux bakımcılarına sorumlu bir şekilde açıklandı.

Hata, Linux çekirdekleri 5.16.11, 5.15.25 ve 5.10.102'de düzeltilmiş olsa da, birçok sunucu güncel olmayan çekirdekleri çalıştırmaya devam ediyor ve bu açıktan yararlanmanın yayınlanmasını sunucu yöneticileri için önemli bir sorun haline getiriyor.

Ayrıca, bu istismarları kullanarak kök ayrıcalıkları kazanmanın kolaylığı nedeniyle, tehdit aktörlerinin saldırılar gerçekleştirirken güvenlik açığını kullanmaya başlaması yalnızca bir zaman meselesidir. Benzer Dirty COW güvenlik açığı, istismar edilmesi daha zor olsa da daha önce kötü amaçlı yazılımlar tarafından kullanılıyordu.

Bu hata, özellikle Linux kabuk erişimi sunan web barındırma sağlayıcıları veya yaygın olarak çok kullanıcılı Linux sistemlerine kabuk erişimi sağlayan üniversiteler için geçerlidir.

Çok sayıda yüksek profilli ayrıcalık yükseltme güvenlik açığının açıklandığı Linux için zorlu bir on iki ay oldu.

Bunlar, Linux iSCSI alt sistemindeki ayrıcalık yükseltme güvenlik açıklarını, başka bir çekirdek hatasını, Genişletilmiş Berkeley Paket Filtresini (eBPF) ve Polkit'in pkexec bileşenini içerir.

Siber dünyadaki gelişmelerden haberdar olmak ve haftalık haber bültenine ulaşmak için e-posta listesine kaydolun.