Pentagon, Log4j Krizi Sırasında Etik Hackerları Nasıl Görevlendirdi?

Pentagon geçen ay, Savunma Bakanlığı'nın ortaya çıkan bir dijital krizle mücadele etmek için etik hacker topluluğunu ilk kez düzenlediğinde, potansiyel olarak halka açık binlerce askeri web sitesinde Log4j güvenlik açıklarını izlemek için devam eden bir hata ödül programını başlattı.

Savunma Dijital Hizmeti, halkın Aralık ayının ikinci haftasında güvenlik açığından haberdar olmasından birkaç gün sonra, hata ödül platformu HackerOne ile işbirliği içinde yürütülen kendi sistemlerini ve yazılımlarını test etmek için sürmekte olan bir yarışmanın kapsamını genişletti. daha geniş departmanın ortaya çıkan tehdidi ele almasına yardımcı olmak için.

DDS Direktörü vekili Katie Olson, "DoD'da nelerin etkilenebileceğini çok hızlı bir şekilde taramak için kitle kaynaklı araştırma topluluğuyla halihazırda yürürlükte olan bir sözleşmeyi kullanmak gerçekten hızlı bir çaba ve gerçekten zarif bir çözümdü," dedi. The Record'a geçen haftaki bir röportajda söyledi.

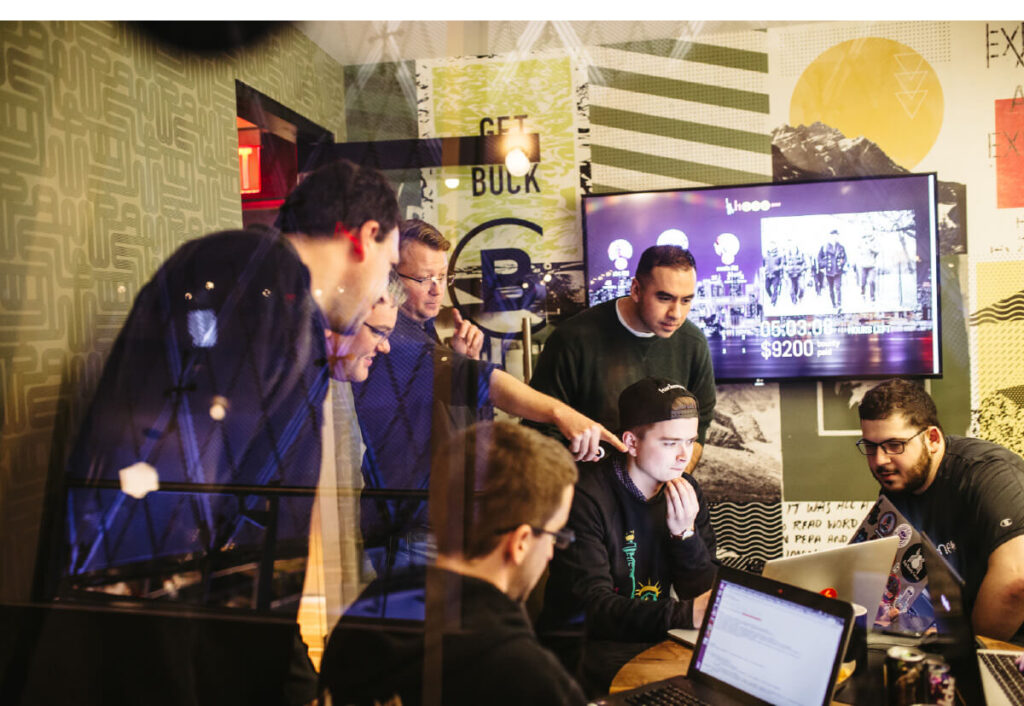

Birkaç gün içinde, ava katılan yaklaşık 50 siber güvenlik araştırmacısı - 2016'nın "Pentagon'u Hackle" girişimiyle başlayan ve departmanın geçen yıl Güvenlik Açığı Açıklama Programını kamuya açık tüm Savunma Bakanlığı bilgi sistemlerini içerecek şekilde genişletmesine yol açan bir serinin en sonuncusu - ek bir görev verildi: tüm .mil web sitelerini araştırın ve yaygın olarak kullanılan internet yazılımının neden olduğu olası zayıflıkları veya istismarları bildirin.

Anında değişiklik , açılış hata ödül programını yeni başlatan ve Siber Güvenlik ve Altyapı Güvenlik Ajansı'nın (CISA) birkaç DDS mezununa ev sahipliği yapan İç Güvenlik Departmanı'nın yeni ortaya çıkan çabayı genişletmek için aldığı bir kararla aynı zamana denk geldi. Log4j güvenlik açıklarını da dahil etmek için.

Büyük teknoloji şirketleri ve federal yetkililer, Log4j kusurunun tam boyutunu kavramak için çabaladılar ve dünya çapında potansiyel olarak yüz milyonlarca cihazın güvenliğinin ihlal edilebileceği konusunda uyardılar. Geçen ay CISA, tüm sivil federal kurumların tehdidi azaltmasını gerektiren bir acil durum yönergesi yayınladı , ancak üst düzey ajans yetkilileri Pazartesi günü kötü niyetli bir aktörün federal departmanları ve ajansları ihlal etmek için güvenlik açığını kullandığını görmediklerini tekrarladılar.

CISA'nın siber güvenlikten sorumlu yönetici yardımcısı Eric Goldstein, gazetecilerle yaptığı bir görüşmede, araştırmacıların Log4j'ye karşı savunmasız olan ve "herhangi bir saldırı gerçekleşmeden önce düzeltilen" 17 önceden tanımlanamayan varlığın ortaya çıkarılmasına yardımcı olduklarını kaydetti.

“Bu, yalnızca ABD hükümetine değil, daha geniş bir ulusa, düşman bunları kullanmadan önce güvenlik açıklarını bulmasına yardımcı olmak için araştırma topluluğunun kitle kaynaklı olağanüstü gücünü gösterdi” dedi.

İlgili Yazılar:

- Microsoft’tan Log4j Konusunda Yeni Uyarı!

- Log4j Keşfi İçin 4 Pratik Strateji

- Five Eyes Nations, Log4j Güvenlik Açıklarına İlişkin Ortak Kılavuz Yayınladı

- Her İşletmenin Log4Shell Hakkında Bilmesi Gerekenler

Pentagon, varlıklarını sürekli olarak izlemek için bir pasif tarama yazılımı ve teknolojisi ekosistemi kullanır. Ancak Log4j, güvenlik duvarı cihazlarındaki sanal özel ağ uç noktaları gibi belirli donanım veya yazılım türlerine odaklanmaması bakımından önceki siber olaylardan farklıdır.

Kar amacı gütmeyen Apache Software Foundation tarafından ücretsiz olarak dağıtılan ve milyonlarca kez indirilen Log4j, dünyanın en yaygın dijital araçlarından biridir. Java programlama dilinde yazılan her şey, bir web sunucusundan bir uygulamaya kadar bu hatadan etkilenebilir. Otomatikleştirilmiş bir sistem, şüpheli kodu başarılı bir şekilde ortaya çıkarabilse de, sonuçta bilgisayar korsanları tarafından istismar edilip edilemeyeceğine karar veremez.

"Bu bulduğumuz ikilem. DDS'de dijital hizmetler uzmanı olan Lance Cleghorn, The Record'a , 'Hey, bu savunmasız ve sömürülebilir', bulup ortaya çıkarmak için gerçek anlamda iyi, otomatik bir çözüm yok” dedi. “İşte tam bu noktada kalabalığın günü kurtarmak için geldiği yer. Size sadece 'Hey, gerçekten gittim ve bunun savunmasız olduğunu buldum - kesinlikle' diyemezler. İşte kanıt.' Ama aynı zamanda: 'Sömürülebilir ve bu bir problem.'”

İlk bakışta, halka açık askeri web siteleri, bilgisayar korsanları için çekici bir hedef gibi görünmeyebilir. Bununla birlikte, Savunma Bakanlığı içinde, karmaşık bir tehdit aktörünün, ağlarına sızmak ve büyük Sınıflandırılmamış İnternet Protokolü Yönlendirici Ağı (NIPRnet) gibi departmanın sistemlerinde bir yer edinmek için önceden bilinmeyen bir güvenlik açığı kullanabileceği konusunda uzun süredir endişe vardı.

HackerOne CISO ve Baş Hacking Görevlisi Chris Evans yaptığı açıklamada, hata ödülü Log4j bilgisayar korsanlarını içerecek şekilde genişletildiğinde, "ilk birkaç saat içinde çok sayıda geçerli raporla birlikte derhal ve yetkin bir şekilde yanıt verdi" dedi.

DDS, ortaya çıkarılan her güvenlik açığı için rakiplere 500 dolar ve zayıflığın istismar edilebileceği kanıtlanırsa ek 500 dolar ödedi. Bildirilen her keşif, Bakanlığın VDP çabalarını yürüten ve ardından düzeltme için Müşterek Kuvvetler Karargahı-Savunma Bilgi Ağı (JFHQ-DODIN) ile paylaşan DoD'nin Siber Suç Merkezine yönlendirilir.

Hem Olson hem de Cleghorn, Cuma günü tamamlanması planlanan yeniden düzenlenen hata ödülü sırasında kaç güvenlik açığı bulunduğunu söylemeyi reddetti.

"Zaten bir miktar ödedik," dedi Cleghorn, daha sonra av için bir tür devam çabası olabileceğini öne sürdü.

"Bu, daha büyük Savunma Bakanlığı topluluğu için hala ilgi çekici olabilir."

Olson, çabanın daha fazla devlet kurumunu kendi böcek ödül programlarını oluşturmaya teşvik etmesini umduğunu ve bir kuruluşun potansiyel olarak beyaz şapka araştırmacılarını acil durumlara yardım etmeye çağırmadan önce teknik yetenek ve sözleşme mekanizmalarının mevcut olması gerektiğini vurguladı.

"Açıklık bulundu ve üç gün sonra bu programı başlatabildik. Federal sözleşme hakkında bir şey biliyorsanız, bu duyulmamış bir şey” diye şaka yaptı.

Olson, "Bu yeni bir gerçeklik haline geliyor" diye ekledi. "Yani böyle bir şeye sahip olmak ve araştırma topluluğumuza ve bir sözleşme aracına hızlı bir şekilde erişebilmek, yerinde bir altyapıya sahip olmak giderek daha önemli olacak."

Kaynak: https://therecord.media/how-the-pentagon-enlisted-ethical-hackers-amid-the-log4j-crisis/

Siber dünyadaki gelişmelerden haberdar olmak ve haftalık haber bültenine ulaşmak için e-posta listesine kaydolun.